- Co je kontrolní seznam dodržování předpisů Hipaa?

- Co je Hipaa a jaké softwarové nástroje můžete použít k zajištění souladu?

- Jaké jsou pokyny pro dodržování předpisů Hipaa?

- Jakých 5 kroků je v souladu s Hipaa??

- Jaká jsou 3 pravidla Hipaa?

- Co je považováno za porušení Hipaa?

- Jak nastavíte program kompatibilní s Hipaa?

- Co znamená software kompatibilní s Hipaa?

- Je open source software kompatibilní s Hipaa?

- Jaká jsou čtyři hlavní pravidla Hipaa?

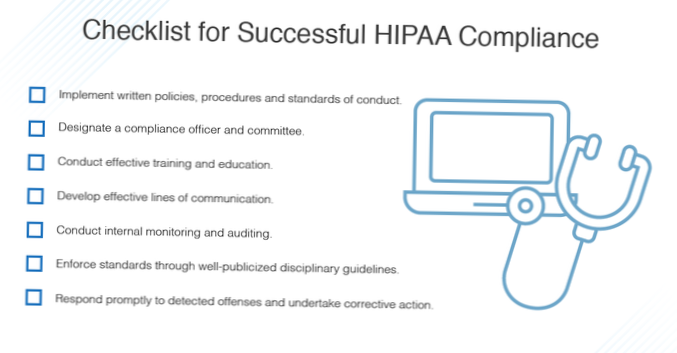

Co je kontrolní seznam dodržování předpisů Hipaa?

Technická ochranná opatření

| Specifikace implementace | Povinné nebo adresovatelné |

|---|---|

| Zavést mechanismus pro autentizaci ePHI | Adresovatelné |

| Implementujte nástroje pro šifrování a dešifrování | Adresovatelné |

| Představte protokoly aktivit a ovládací prvky auditu | Požadované |

| Usnadněte automatické odhlášení počítačů a zařízení | Adresovatelné |

Co je Hipaa a jaké softwarové nástroje můžete použít k zajištění souladu?

Dva užitečné nástroje pro zajištění souladu s HIPAA zahrnují software Security Information and Event Management (SIEM) a software pro přístupová práva: Security Information and Event Management: Software SIEM je sofistikovaný nástroj pro ochranu ePHI a demonstraci souladu.

Jaké jsou pokyny pro dodržování předpisů Hipaa?

Hlavní pravidla

- Zajistit důvěrnost, integritu a dostupnost všech e-PHI, které vytvářejí, přijímají, udržují nebo přenášejí;

- Identifikovat a chránit před rozumně očekávanými hrozbami pro bezpečnost nebo integritu informací;

- Chránit před rozumně očekávaným, nepřípustným použitím nebo zveřejněním; a.

Jakých 5 kroků je v souladu s Hipaa??

5 kroků k implementaci úspěšného plánu dodržování předpisů HIPAA

- Pět klíčových kroků.

- Krok 1 - Vyberte pracovníka pro ochranu osobních údajů a zabezpečení.

- Krok 2 - Posouzení rizik.

- Krok 3 - Zásady a postupy ochrany soukromí a zabezpečení.

- Krok 4 - Dohody o obchodních vztazích.

- Krok 5 - Školení zaměstnanců.

- WEBINÁŘ: Kroky k dosažení souladu: Formulace vašeho plánu 5. února ve 14:00.

Jaká jsou 3 pravidla Hipaa?

Tři komponenty dodržování pravidel zabezpečení HIPAA. Zajištění bezpečnosti údajů o pacientech vyžaduje, aby zdravotnické organizace používaly osvědčené postupy ve třech oblastech: administrativní, fyzické a technické.

Co je považováno za porušení Hipaa?

Porušení HIPAA je nedodržení kteréhokoli aspektu standardů a ustanovení HIPAA podrobně popsaných v 45 CFR částech 160, 162 a 164. ... Neimplementace ochranných opatření k zajištění důvěrnosti, integrity a dostupnosti PHI. Neschopnost udržovat a monitorovat protokoly přístupu PHI.

Jak nastavíte program kompatibilní s Hipaa?

Jaké jsou minimální požadavky, díky nimž je váš software kompatibilní s HIPAA?

- Transportní šifrování. Všechny ePHI (elektronické chráněné zdravotní informace) musí být před přenosem šifrovány.

- Záloha. ...

- Povolení. ...

- Integrita. ...

- Šifrování úložiště. ...

- Likvidace. ...

- Dohoda o obchodních vztazích. ...

- Transportní šifrování.

Co znamená software kompatibilní s Hipaa?

Software vyhovující standardu HIPAA je obvykle aplikace nebo služba pro zdravotnické organizace, která obsahuje všechna nezbytná ochranná opatření na ochranu soukromí a zabezpečení splňující požadavky standardu HIPAA, například řešení pro bezpečné zasílání zpráv, služby hostování a služby zabezpečeného cloudového úložiště.

Je open source software kompatibilní s Hipaa?

Například otevřený zdroj podnikové třídy umožňuje, aby otevřený zdroj zůstal kompatibilní s HIPAA, podle HITInfrastructure.com. ... „Když organizace nasazují otevřený zdroj, je mnohem snazší sdílet data a informace a integrovat se. Interoperabilita je o otevřeném zdroji, který je ve zdravotnictví naprosto zásadní.“

Jaká jsou čtyři hlavní pravidla Hipaa?

Pravidla HIPAA & Standardy. Předpisy zákona o zdravotním pojištění pro přenos a odpovědnost (HIPAA) jsou rozděleny do několika hlavních standardů nebo pravidel: pravidlo ochrany soukromí, pravidlo zabezpečení, pravidlo transakcí a kódů (TCS), pravidlo jedinečných identifikátorů, pravidlo porušení pravidel, souhrnné pravidlo HITECH Akt.

Naneedigital

Naneedigital