- Jak spustím Nmap z příkazového řádku?

- Jak spustím Nmap v systému Linux?

- Jaké je použití příkazu Nmap v Linuxu?

- Jak mohu skenovat síť pomocí nmap?

- Co je příkaz Nmap?

- Co je příkaz netstat?

- Jak zjistím, zda je v systému Linux nainstalován Nmap?

- Který příkaz provede nejrychlejší skenování celého portu?

- Jak hackeři používají otevřené porty?

- Jak mohu otevřít port v systému Linux?

- Co je agresivní skenování v nmap?

- Co je Sudo nmap?

Jak spustím Nmap z příkazového řádku?

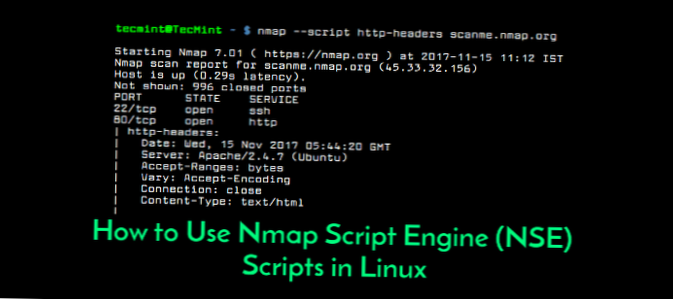

Nejprve si stáhněte a nainstalujte Nmap z nmap.org a poté spusťte příkazový řádek. Zadáním nmap [název hostitele] nebo nmap [ip_adresa] se spustí výchozí skenování. Výchozí skenování používá 1 000 běžných portů TCP a má povoleno zjišťování hostitele. Host Discovery provede kontrolu, zda je hostitel online.

Jak spustím Nmap v systému Linux?

Nainstalujte Nmap

- Na CentOS. yum nainstalovat nmap.

- V Debianu. apt-get install nmap.

- Na Ubuntu. sudo apt-get install nmap. Používání bezpečnostního skeneru Nmap. Poté můžete na terminálu spustit příkaz „nmap“ doprovázený IP adresou nebo webovou adresou cíle a různými dostupnými parametry.

Jaké je použití příkazu Nmap v Linuxu?

Nmap, zkratka pro Network Mapper, je bezplatný open-source nástroj pro skenování zranitelností a zjišťování sítě. Správci sítí používají Nmap k identifikaci, která zařízení běží na jejich systémech, k vyhledání dostupných hostitelů a služeb, které nabízejí, k hledání otevřených portů a detekci bezpečnostních rizik.

Jak mohu skenovat síť pomocí nmap?

Najděte zařízení připojená k vaší síti pomocí nmap

- Krok 1: Otevřete příkazový řádek Ubuntu. ...

- Krok 2: Nainstalujte nástroj pro síťové skenování nmap. ...

- Krok 3: Získejte masku rozsahu IP / podsítě vaší sítě. ...

- Krok 4: Prohledejte síť pro připojená zařízení pomocí nmap. ...

- Krok 5: Ukončete terminál.

Co je příkaz Nmap?

Nmap je zkratka pro Network Mapper. Jedná se o open-source nástroj příkazového řádku pro Linux, který se používá ke skenování IP adres a portů v síti ak detekci nainstalovaných aplikací. Nmap umožňuje správcům sítě zjistit, která zařízení běží v jejich síti, objevit otevřené porty a služby a detekovat chyby zabezpečení.

Co je příkaz netstat?

Příkaz netstat generuje displeje, které zobrazují stav sítě a statistiky protokolu. Můžete zobrazit stav koncových bodů TCP a UDP ve formátu tabulky, informace o směrovací tabulce a informace o rozhraní. Nejčastěji používané možnosti pro určení stavu sítě jsou: s, r a i .

Jak zjistím, zda je v systému Linux nainstalován Nmap?

Chcete-li otestovat aktuálně nainstalovanou verzi NMAP, použijte příkaz 'nmap --version'. Pokud přecházíte na verzi 7.40 by to mělo být v pořádku, ale některé snímky obrazovky se mohou lišit. POZNÁMKA: Můžete také otestovat další nástroje s možností '--version' za názvem nástroje.

Který příkaz provede nejrychlejší skenování celého portu?

Účinnějším způsobem prohledávání vašich sítí je použití Nmap k provedení hostitelského prohledávání. Na rozdíl od kontroly ping, kontrola hostitele aktivně odesílá pakety požadavků ARP všem hostitelům připojeným k vaší síti.

Jak hackeři používají otevřené porty?

Škodliví („černý klobouk“) hackeři (nebo crackery) běžně používají software pro skenování portů ke zjištění, které porty jsou v daném počítači „otevřené“ (nefiltrované) a zda na tomto portu naslouchá či nikoli skutečná služba. Poté se mohou pokusit zneužít potenciální chyby zabezpečení ve všech službách, které najdou.

Jak mohu otevřít port v systému Linux?

Seznam všech otevřených portů. Před otevřením portu v systému Linux nejprve zkontrolujte seznam všech otevřených portů a z tohoto seznamu vyberte dočasný port, který chcete otevřít. Příkaz netstat můžeme použít k vypsání všech otevřených portů, včetně portů TCP, UDP, což jsou nejběžnější protokoly pro přenos paketů v síťové vrstvě.

Co je agresivní skenování v nmap?

Agresivní skenování

Nmap má agresivní režim, který umožňuje detekci OS, detekci verzí, skenování skriptů a traceroute. K provedení agresivního skenování můžete použít argument -A.

Co je Sudo nmap?

sudo nmap –F 192.168.1.34. sudo nmap –F 192.168.1.34. Nmap ve výchozím nastavení skenuje prvních 1000 běžně používaných portů. Možnost –F sníží toto číslo na 100. To může výrazně zvýšit rychlost skenování a přitom zkontrolovat nejčastěji používané porty.

Naneedigital

Naneedigital